La campaña utiliza correos electrónicos con diferentes asuntos e incluye un documento adjunto malicioso de Microsoft Word para que el usuario lo abra y descargué el malware

Análisis de Amenazas de FortiGuard Labs de Fortinet

(24/Jun/2020 – web) Panamá.- FortiGuard Labs, el centro de inteligencia de amenazas de Fortinet, descubrió hace pocos días una nueva campaña global de spam malicioso dirigida a usuarios que pueden simpatizar con el movimiento “Black Lives Matter” que comenzó en los Estados Unidos. Como ya se vio con la pandemia del COVID-19, los atacantes están aprovechando el ciclo global de noticias para atraer a las víctimas desprevenidas a descargar y abrir archivos adjuntos maliciosos.

La campaña utiliza correos electrónicos con diferentes asuntos e incluye un documento adjunto malicioso de Microsoft Word para que el usuario lo abra y descargué el malware. El contenido del cuerpo tiene una gramática pobre, pero el lema “Black Lives Matter” se utiliza para generar interés y llevar a las víctimas a abrir el archivo adjunto que afecta a las plataformas Windows 10 y Windows Server 2019.

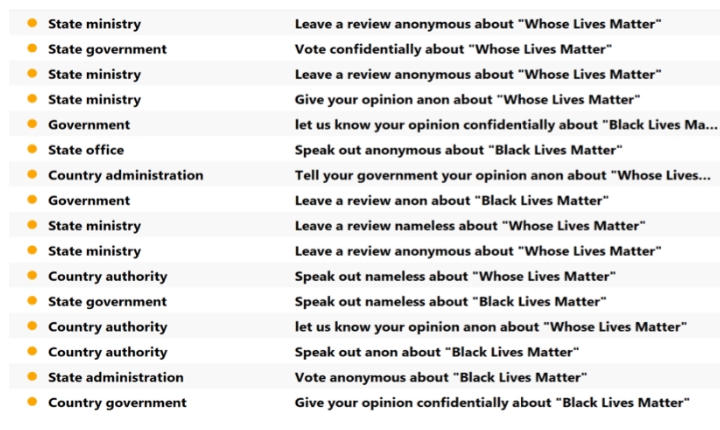

Estos correos electrónicos utilizan variaciones en los nombres de los remitentes para evadir los filtros de spam o simplemente para crear confusión. Estos son solo algunos ejemplos de la variedad de remitentes y asuntos que se utilizan:

Detalles técnicos:

El archivo adjunto es un documento estándar de Microsoft Word con una imagen genérica que atrae al usuario a habilitar macros.

La campaña utiliza la misma estrategia que los ataques anteriores de Trickbot. Las personas detrás de Trickbot han usado temas de tendencias actuales antes para atraer a las víctimas y extender su base instalada. La campaña anterior a la actual se centró en la pandemia del COVID-19, como lo reportó Fortinet oportunamente.

Propagación global:

Analizando los dominios y la infraestructura utilizados por los actores de la amenaza, FortiGuard encontró que todos están alojados en un proveedor de servicios de internet en la República Checa. De todos modos, esto no significa mucho en términos de atribución dado que los servidores privados virtuales son fáciles de instalar con infraestructuras en la nube a pedido.

También ha sido posible ver un patrón en su desarrollo. Los principales países a los que se dirige esta campaña específica son Estados Unidos y Canadá, sin embargo, también se han visto objetivos en Europa y Asia.

Mitigación de las campañas de spam malicioso

Fortinet recomienda mantener actualizadas todas las herramientas de antivirus (AV) e IPS de manera continua y que las organizaciones mantengan una rutina de parcheo proactiva cuando haya actualizaciones de proveedores disponibles. Si se considera que el parcheo no es factible, se recomienda que se use una solución IPS para el control de proximidad, también conocido como parche virtual, y que se lleve a cabo una evaluación de riesgos para determinar la necesidad de herramientas de mitigación adicionales dentro de un entorno de red.

Mientras tanto, se recomienda encarecidamente a las organizaciones que realicen sesiones de capacitación continua para educar e informar al personal sobre los últimos ataques de ingeniería social como phishing y spearphishing. También deben alentar a sus empleados a que nunca abran archivos adjuntos de alguien que no conocen y que siempre traten con precaución los correos electrónicos de remitentes no reconocidos o no confiables.

Vía LLYC

Deja un comentario

Su dirección de correo electrónico no será publicada. Los campos requeridos estan marcados con *